Doble gasto

Un ataque de doble gasto es el uso exitoso de los mismos fondos dos veces. Bitcoin está protegida contra un ataque de doble gasto gracias a cada transacción que se agrega a la blockchain y se verifica. Además, no se puede haber gastado previamente la mayoría de los fondos contenidos en esta transacción.

Otros sistemas numéricos inhiben los ataques de doble gasto con la ayuda de la fuente principal autorizada que sigue ciertas reglas comerciales para autorizar cada transacción. En el caso de Bitcoin, utiliza un sistema descentralizado donde una gran cantidad de puntos de red (o nodos) que siguen las mismas reglas confirman la transacción sin un punto de control central.

Bitcoin es vulnerable a los ataques de doble gasto durante el período inicial en el que se ubica una transacción en la red. Cuantas más confirmaciones de transacciones haya, menor será el riesgo de que se utilice para el fraude.

Contenido

Tipos de ataques

Ataque de carrera

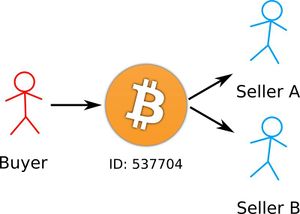

Si la transacción no tiene confirmaciones, las tiendas y los servicios que aceptan pagos pueden estar expuestos a lo que se conoce como ‘ataque de carrera’. Por ejemplo, se crean dos transacciones a partir de los mismos fondos y luego se envía a diferentes tiendas / servicios. En este caso, solo una de esas tiendas recibirá los fondos; una transacción de esta tienda aparecerá primero en la blockchain.

Las tiendas pueden tomar numerosas precauciones para reducir este tipo de ataque, sin embargo, siempre es bueno recordar si acepta transacciones sin confirmación.

Ataque Finney

En este tipo de ataque, las tiendas o servicios que acepten transacciones sin confirmación se verán afectados. «Finney Attack» es un ataque que requiere la participación de un experto en minería para agregar transacciones repetidas al bloque. El riesgo de tal ataque no se puede reducir a nada, independientemente de las medidas preventivas que toman las tiendas o los servicios, pero sí requiere la participación de un experto en minería y una combinación ideal de factores contribuyentes. Cuesta mucho dinero y no en ningún caso algo fácil de realizar. Al igual que con el otro tipo de ataque, la tienda o el servicio debe considerar seriamente su política con respecto a las transacciones sin ninguna confirmación.

Ataque Vector76

También se llama «ataque con confirmación». Esta es una combinación de los 2 ataques antes mencionados que le da al perpetrador la capacidad de gastar los fondos dos veces simplemente con una confirmación.

Ataque de fuerza bruta

Este ataque es posible incluso si la tienda o servicio esperan diferentes confirmaciones de transacciones. Esto requiere que el atacante tenga un hardware de relativamente alto rendimiento (frecuencia hash).

El perpetrador envía una transacción a la tienda pagando por un producto / servicio al mismo tiempo que continúa buscando una conexión en la cadena de bloques (variación de la blockchain) que reconoce esta transacción. Después de un cierto número de confirmaciones, la tienda envía el producto. Si el perpetrador ha encontrado más de «n» bloques en este punto, rompe su variación de cadena y recupera su dinero, pero si el perpetrador no ha logrado hacerlo, el ataque puede considerarse como un fracaso y se envía los fondos a la tienda como debería ser el caso. El éxito de este ataque depende de la velocidad (frecuencia de hash) del atacante y del número de confirmaciones para la tienda / servicio. Por ejemplo, si el atacante posee el 10% del poder de cálculo de la red de Bitcoin y el taller espera 6 confirmaciones para una transacción exitosa, la probabilidad de éxito de dicho ataque será del 0.1%.

> 50% de ataque

Si el perpetrador controla más del 50% de la potencia de la red de Bitcoin, la probabilidad de éxito del ataque mencionado anteriormente será del 100%. En virtud del hecho de que el perpetrador puede generar bloques con mayor frecuencia que la otra parte de la red, puede crear su propia cadena de bloques hasta que sea más larga que la parte «integral» de la red.

Ver también

Recursos

- https://www.investopedia.com/terms/d/doublespending.asp

- https://bitcoin.stackexchange.com/questions/4974/what-is-a-double-spend